La gobernanza de la IA en empresa dejó de ser un ejercicio académico el pasado 2 de febrero, cuando entraron en vigor las primeras disposiciones del AI Act europeo: la prohibición de determinadas prácticas (puntuación social, manipulación subliminal, categorización biométrica sensible, entre otras) y la obligación de que el personal que usa IA tenga un nivel mínimo de alfabetización. Las sanciones por prácticas prohibidas pueden alcanzar el 7 por ciento de la facturación global anual, lo cual concentra la atención incluso de los consejos más distraídos. Y esto es solo el principio: en agosto llegan las obligaciones de los modelos de propósito general, y a partir de 2026 las de los sistemas de alto riesgo.

En este texto quiero compartir lo que he visto funcionar al montar o acompañar la gobernanza de IA en varias organizaciones. No es un análisis legal del AI Act (hay mejores fuentes), sino una guía práctica sobre cómo se organiza el trabajo: comité, políticas, inventario, evaluación de riesgo, auditorías.

El comité de IA y a quién debe incluir

El error más frecuente que veo es montar un comité de IA solo con perfiles técnicos. Suena coherente (son quienes entienden la tecnología), pero la gobernanza trata precisamente de aspectos que van más allá de lo técnico: impacto en personas, cumplimiento legal, reputación, coste. Un comité útil combina cuatro sensibilidades: técnica (ingeniería, datos, seguridad), legal y cumplimiento, negocio y riesgos, y una voz de ética o recursos humanos que represente al empleado o al cliente afectado.

El tamaño ideal es pequeño: cinco a siete personas con capacidad de decidir, no quince con rol consultivo. La cadencia típica que funciona es reunión mensual con lectura previa, y sesiones extraordinarias cuando aparece un caso que requiere decisión rápida. Debe tener un mandato escrito que aclare qué decide por sí mismo, qué eleva al comité de dirección y qué casos son competencia operativa.

Una pregunta que conviene resolver pronto es dónde cuelga organizativamente. He visto tres patrones: dependiendo del CIO o CTO, del CDO o responsable de datos, o del director de cumplimiento. No hay una opción universalmente mejor; depende de la madurez del uso de IA en la empresa y del equilibrio de poder interno. Lo que sí es pernicioso es que dependa funcionalmente del área que más casos de IA propone, porque crea conflicto de intereses estructural.

Política de uso aceptable, no solo política de seguridad

La política de uso de IA debe cubrir cosas que la política de seguridad informática tradicional no cubre. Qué tipo de datos se pueden enviar a qué proveedor (y sobre qué base contractual), qué decisiones automatizadas requieren supervisión humana, cómo se documentan los prompts y salidas cuando forman parte de un flujo de negocio, qué uso de IA generativa es compatible con los compromisos de confidencialidad firmados con clientes.

Un buen patrón es separar tres capas en la política. La capa de herramientas aprobadas (qué productos concretos se pueden usar, con qué cuenta corporativa, con qué licencia). La capa de casos de uso permitidos (redacción de correos internos, asistencia en programación, generación de resúmenes, traducción) diferenciados de los que requieren autorización expresa (análisis de datos de cliente, toma de decisiones sobre personas, contacto con cliente final). Y la capa de obligaciones transversales (marcar contenido generado, conservar evidencia, no cargar secretos en prompts).

Una tentación a evitar es escribir una política larguísima que nadie va a leer. Es mejor una política corta, legible en veinte minutos, acompañada de ejemplos concretos por área funcional. La alfabetización que exige el AI Act se cumple mejor con talleres y casos reales que con un PDF de cincuenta páginas enterrado en la intranet.

Inventario de sistemas: la base invisible

Sin inventario de sistemas de IA no hay gobernanza posible. Parece obvio y, sin embargo, en la mayoría de organizaciones el inventario no existe o está desactualizado. El AI Act obliga a registrar los sistemas de alto riesgo, pero para gobernanza útil hace falta registrar todos, no solo los de alto riesgo.

Los campos mínimos de un registro utilizable son el nombre del sistema y área que lo opera, el caso de uso, los modelos subyacentes y proveedores, los datos de entrenamiento o de fine-tuning si los hay, los datos de inferencia a los que accede, los destinatarios de las salidas, la clasificación de riesgo propia, la fecha de última revisión y la persona responsable. Con ese registro se pueden responder preguntas importantes: qué sistemas hay en la empresa que tomen decisiones sobre personas, cuáles envían datos personales a un tercero, cuáles quedarían cubiertos por las obligaciones de alto riesgo cuando entren en vigor.

Lo difícil del inventario es mantenerlo vivo. Mi recomendación es integrar el alta en el ciclo de compra y el ciclo de cambios: cualquier software nuevo que incluya un componente de IA pasa por un formulario que actualiza el inventario, y cualquier cambio significativo en un sistema existente se refleja en su ficha. El inventario no es un archivo que alguien mantiene a mano; es la consecuencia de procesos operativos bien definidos.

Evaluación de riesgo y escalado

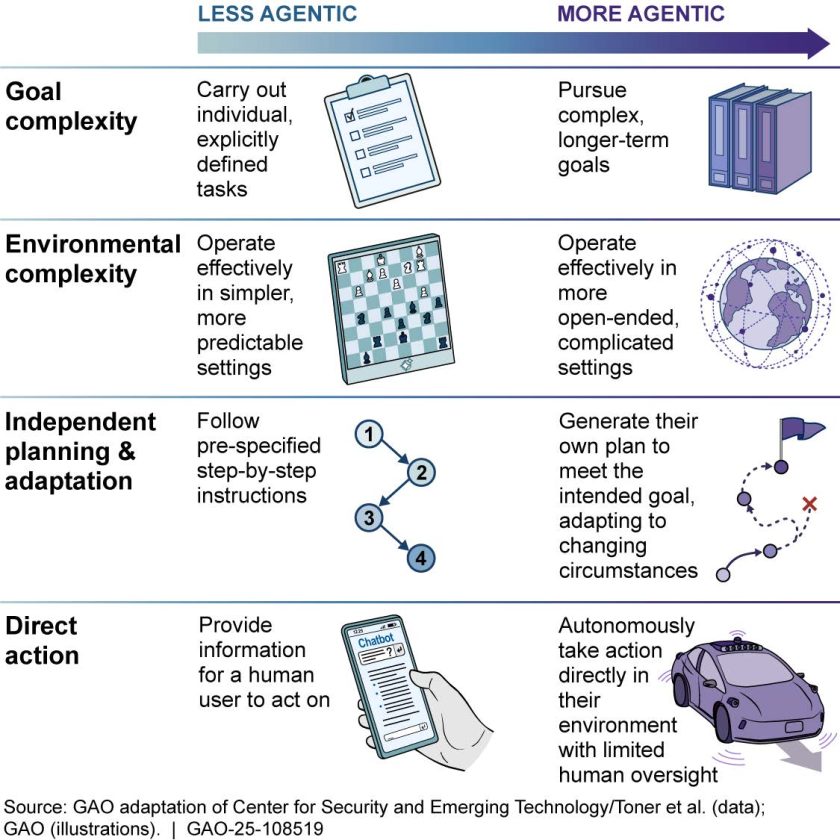

El AI Act clasifica los sistemas en cuatro niveles: riesgo inaceptable (prohibidos), alto riesgo, riesgo limitado (obligación de transparencia) y riesgo mínimo. En la práctica empresarial, una evaluación interna de riesgo es útil incluso cuando el sistema no cae en ninguna de las categorías reguladas, porque ayuda a enfocar el esfuerzo de control.

Un marco que me funciona evalúa cinco dimensiones para cada sistema. Impacto en derechos de personas (empleados, clientes, terceros). Sensibilidad de los datos que procesa. Grado de autonomía de las decisiones (puramente asistiva versus decidiendo sin humano). Reversibilidad de los efectos (fácil de deshacer versus decisiones de contratación o crédito). Y dependencia de un proveedor externo y los riesgos asociados (bloqueo contractual, continuidad del servicio, acceso a datos).

La puntuación combinada de estas dimensiones orienta el nivel de controles exigido. Sistemas de riesgo bajo se autogestionan con la política general. Sistemas de riesgo medio requieren un propietario formal, un plan de monitorización y una revisión anual. Sistemas de riesgo alto pasan por evaluación del comité, evaluación de impacto detallada (data protection impact assessment más evaluación específica de IA), controles técnicos como trazabilidad de decisiones y supervisión humana, y revisión semestral.

Auditorías: internas primero, externas después

Las auditorías de IA tienen dos ángulos complementarios. El ángulo de cumplimiento verifica que los sistemas se ajustan a políticas y regulación: consentimientos obtenidos, datos retenidos solo el tiempo previsto, decisiones documentadas, accesos a sistemas limitados. El ángulo de calidad verifica que los sistemas funcionan como se espera: tasa de error, equidad entre grupos demográficos, deriva del modelo respecto a entrenamiento, explicabilidad suficiente para los usuarios.

Mi consejo es empezar por auditorías internas bien hechas antes de contratar auditores externos. El equipo interno conoce los sistemas y tiene acceso a datos que un tercero tarda en tener. Las auditorías internas construyen capacidad organizativa y detectan problemas antes. Las auditorías externas son útiles cuando se necesita validación independiente para clientes, reguladores o certificaciones, pero no deben ser el primer paso.

Una práctica que vale la pena adoptar es la autoauditoría trimestral basada en una lista corta de comprobaciones. Para cada sistema de riesgo medio o alto, diez o quince preguntas que se responden con evidencia: ¿se está ejecutando la revisión humana prevista? ¿se conservan los logs acordados? ¿hay incidentes sin documentar? ¿está el responsable actualizado? Esto genera una cadencia de atención que previene la deriva silenciosa.

Cómo pensar la decisión

La gobernanza de IA en empresa no es trabajo glamuroso, pero es el que determina si la organización podrá sostener el uso de IA en los próximos años sin sustos. El AI Act marca un suelo de cumplimiento, pero la razón profunda para hacer esto bien no es la multa: es que las organizaciones que no tienen inventario, política y comité se enterarán tarde de los problemas que ya están ocurriendo dentro de sus flujos.

Mi experiencia es que quien empieza pronto (en 2025, idealmente ya) llega a 2026 con la casa ordenada y sin estrés. Quien pospone termina haciendo en tres meses un trabajo de año y medio, con mucha improvisación y con el riesgo concreto de haber acumulado decisiones mal documentadas que luego hay que auditar de forma retrospectiva. La diferencia no está en cuánto se gasta, sino en cuánto se piensa antes de empezar.

Hay una última reflexión que me parece importante. La gobernanza no debe ser un freno al uso de IA, sino un habilitador: cuando las reglas están claras, los equipos se atreven a probar más cosas porque saben dónde se pueden mover. Las organizaciones que usan la gobernanza para prohibirlo todo terminan con una IA-sombra (gente que usa ChatGPT desde el móvil personal) que es peor de todos los mundos. Las que usan la gobernanza para habilitar con criterio avanzan más rápido que las que no la tienen en absoluto.